Le mois dernier, notre équipe d'ingénieurs a vu un pilote lutter pour télécharger 40 gigaoctets d'images de cultures tout en conduisant entre les champs TLS 1.2 ou 1.3 1. La connexion a été interrompue trois fois. Chaque échec signifiait des données perdues et des heures perdues. Ce problème hante chaque opérateur de drone agricole 2 travaillant dans des zones reculées.

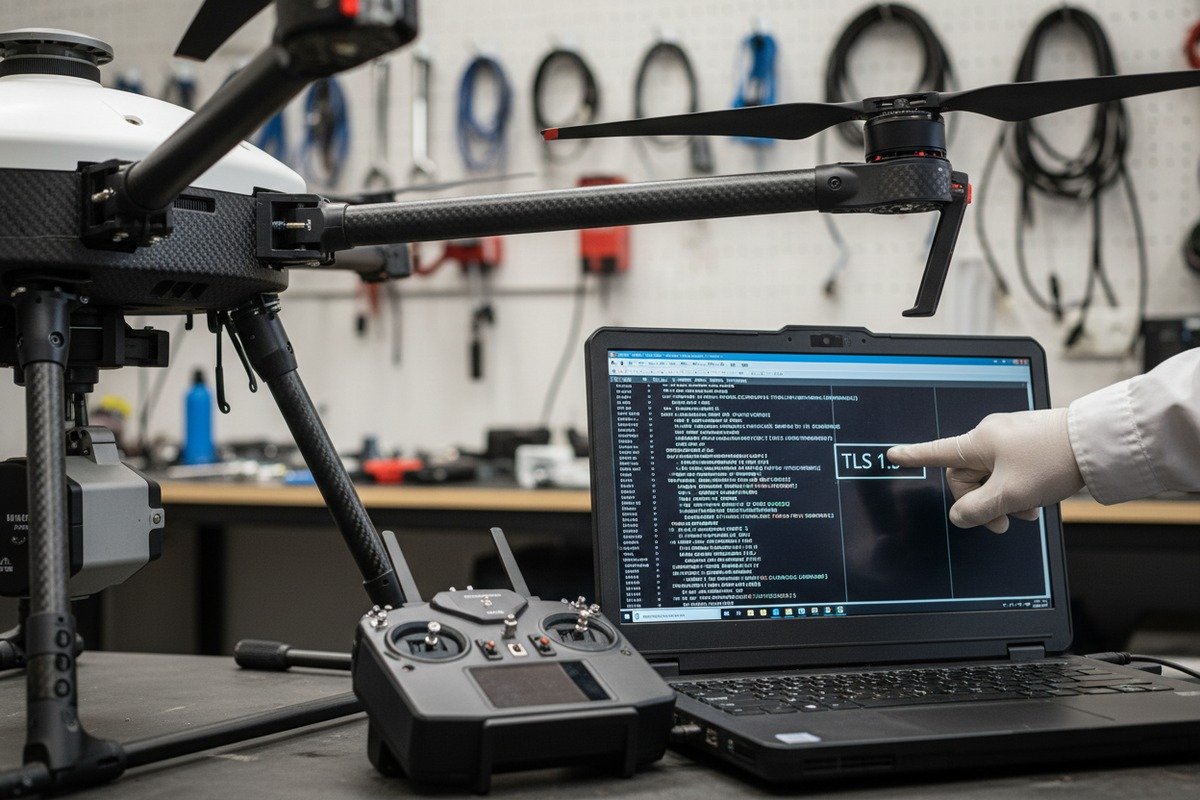

Les intégrateurs testent la sécurité des téléchargements dans le cloud pour les drones agricoles par des tests de pénétration, la vérification du chiffrement et des audits de contrôle d'accès sur les drones, les stations d'accueil et les contrôleurs. Les tests de vitesse impliquent des benchmarks de débit sur des réseaux hybrides comme Starlink et la 5G, des vérifications de fiabilité de pause-reprise et des mesures d'efficacité du transfert direct vers le cloud dans des conditions réelles sur le terrain.

Les enjeux sont élevés. Les données de culture dictent des décisions de plusieurs millions de dollars. Une violation de la sécurité ou un téléchargement lent peut coûter aux agriculteurs une saison de croissance entière Vulnérabilités OWASP Top 10 3. Laissez-moi vous expliquer exactement comment les professionnels vérifient la sécurité et la vitesse des systèmes cloud pour drones agricoles.

Comment puis-je vérifier que mes données de drone agricole restent cryptées lors des téléchargements cloud à haute vitesse ?

Lorsque nous expédions nos hexacoptères agricoles à des distributeurs aux États-Unis et en Europe, les questions de chiffrement sont en tête de leur liste. Ils ont besoin de la preuve que les données sensibles du terrain restent protégées dès le moment où elles quittent le drone jusqu'à ce qu'elles atterrissent dans le stockage cloud. Cette préoccupation est valable : les téléchargements non chiffrés reviennent à envoyer des cartes postales au lieu de lettres scellées.

Pour vérifier le chiffrement lors des téléchargements dans le cloud, assurez-vous que votre système utilise TLS 1.2 ou 1.3 pour les données en transit et AES-256 pour les données au repos. Exécutez des tests de capture de paquets avec des outils comme Wireshark pour confirmer qu'aucune donnée en clair ne quitte votre drone. Demandez des rapports de tests d'intrusion tiers à votre fournisseur de cloud qui couvrent spécifiquement les protocoles de chiffrement.

Comprendre les couches de chiffrement

Le chiffrement pour les téléchargements de drones agricoles fonctionne à plusieurs niveaux. Premièrement, le drone chiffre les données avant la transmission. Deuxièmement, la connexion utilise le chiffrement TLS. Troisièmement, le stockage cloud chiffre les données au repos. Chaque couche doit fonctionner correctement pour une sécurité réelle.

Notre équipe de contrôle qualité teste ces couches séparément. Nous utilisons des analyseurs réseau pour capturer les paquets pendant le téléchargement. Si nous voyons des données lisibles dans la capture, le chiffrement a échoué. Ce test simple permet de résoudre de nombreux problèmes avant qu'ils n'atteignent les clients.

Étapes de vérification pratiques

Commencez par vérifier les paramètres du firmware de votre drone. Recherchez les interrupteurs de chiffrement et les versions de protocole. Les firmwares obsolètes utilisent souvent par défaut un chiffrement plus faible, voire aucun. Mettez à jour immédiatement si votre système utilise quelque chose de inférieur à TLS 1.2.

Ensuite, demandez la documentation à votre fournisseur de cloud. Des services réputés comme AWS S3 et Azure publient leurs normes de chiffrement. Ils fournissent également des certifications de conformité. Conformité SOC 2 4 indique des audits de sécurité réguliers.

| Norme de chiffrement | Niveau de protection | Cas d'utilisation |

|---|---|---|

| TLS 1.2 | Fort | Données en transit |

| TLS 1.3 | Le plus fort | Données en transit (préféré) |

| AES-256 5 | Qualité militaire | Données au repos |

| FIPS-140 | Certifié par le gouvernement | Applications militaires/gouvernementales |

Erreurs de vérification courantes

De nombreux intégrateurs font l'erreur de ne tester que dans des conditions idéales. Ils vérifient le chiffrement au bureau avec un WiFi parfait. Mais les conditions sur le terrain diffèrent considérablement. Une connectivité variable peut déclencher des modes de repli qui utilisent un chiffrement plus faible.

Testez dans des conditions réalistes. Rendez-vous dans un champ éloigné. Connectez-vous via cellulaire. Téléchargez un fichier de test tout en surveillant la connexion. Certains systèmes abandonnent le chiffrement lorsque la bande passante est limitée. Cette vulnérabilité doit être détectée lors des tests, pas après le déploiement.

Certains fournisseurs, comme Kencast, soutiennent que leur distribution multicast sur plusieurs adresses IP offre une sécurité inhérente sans couches AES supplémentaires. Ils affirment que l'interception des données nécessiterait de pirater plusieurs opérateurs simultanément. Cependant, cette approche sous-estime les risques à l'échelle du cloud. Les mises à jour du firmware et les stations d'accueil peuvent contenir des portes dérobées qui contournent entièrement les protections au niveau du réseau.

Quelles méthodes devrais-je utiliser pour tester la latence de téléchargement de ma flotte de drones dans des zones rurales avec une connectivité limitée ?

Nos équipes de tests sur le terrain passent des semaines dans des zones rurales sur différents continents. Elles rapportent la même frustration partout : la connectivité dans les zones agricoles est imprévisible. Un moment vous avez un signal fort, le moment d'après vous n'avez rien. Tester la latence de téléchargement nécessite des méthodes qui tiennent compte de cette réalité.

Testez la latence de téléchargement en effectuant des benchmarks réels dans vos lieux d'exploitation réels, en mesurant le débit à différents moments de la journée et en testant la fonctionnalité de pause-reprise lors des interruptions de signal. Utilisez des solutions de connectivité agrégée combinant des liaisons cellulaires et satellitaires. Suivez des métriques telles que le temps de connexion initial, le débit de transfert soutenu et le temps de récupération après les interruptions.

Mise en place de conditions de test appropriées

Ne testez pas la latence depuis votre bureau. Cela donne une fausse confiance. Créez plutôt un protocole de test qui reflète les opérations réelles. Chargez votre drone avec des fichiers d'images typiques. Rendez-vous dans le champ le plus éloigné que vos clients pourraient utiliser. Ensuite, commencez les tests.

Enregistrez d'abord les mesures de référence. Combien de temps prend la connexion initiale au cloud ? Quelle vitesse de téléchargement soutenue atteignez-vous ? Quelle est la rapidité avec laquelle le système récupère après une connexion interrompue ? Ces trois métriques sont les plus importantes.

Tests de connectivité hybride

Les opérations modernes de drones agricoles utilisent de plus en plus connectivité hybride 7. Cela combine les réseaux cellulaires avec des liaisons satellite comme Starlink. Lorsque le cellulaire échoue, le satellite prend le relais. La transition doit être transparente.

Testez spécifiquement ce mécanisme de basculement. Démarrez un téléchargement sur le cellulaire. Désactivez manuellement le cellulaire pour simuler une perte de signal. Mesurez la rapidité avec laquelle la connexion satellite s'active. Vérifiez si le téléchargement continue ou doit redémarrer. Les systèmes comme MASV obtiennent un temps mort nul avec une technologie de pause-reprise qui route les paquets de manière transparente lors de la perte de connectivité.

| Méthode de connectivité | Vitesse rurale typique | Fiabilité | Coût |

|---|---|---|---|

| 4G LTE | 10-50 Mbps | Variable | Faible |

| 5G | 50-300 Mbps | Couverture limitée | Moyen |

| Starlink | 50-200 Mbps | Dépendant de la météo | Haut |

| Cellulaire agrégé | 20-100 Mbps | Haut | Moyen |

| Cellulaire agrégé + satellite | 30-150 Mbps | Très élevé | Haut |

Variations de l'heure de la journée

Les performances du réseau changent au cours de la journée. Le petit matin offre souvent les meilleures vitesses car moins d'utilisateurs se disputent la bande passante. Le milieu de journée peut connaître des ralentissements. Le soir peut s'améliorer à nouveau.

Testez à plusieurs reprises. Créez un calendrier qui couvre les téléchargements du matin, de l'après-midi et du soir. Enregistrez les vitesses pour chaque session. Ces données aident les clients à planifier leurs flux de travail de téléchargement. Ils peuvent planifier de gros transferts pendant les fenêtres optimales.

Documentation des résultats

Créez des rapports de test standardisés. Incluez les coordonnées de localisation, l'heure, les conditions météorologiques et la méthode de connectivité. Enregistrez les tailles de fichiers, les temps de transfert et toute interruption. Cette documentation s'avère précieuse pour le dépannage et pour démontrer les capacités du système aux clients potentiels.

Notre équipe d'ingénierie a développé un modèle de feuille de calcul simple à cet effet. Il capture tous les points de données essentiels dans un format qui permet la comparaison entre différentes sessions de test et différents lieux.

Comment puis-je m'assurer que mon intégration logicielle personnalisée ne compromet pas la sécurité de mes journaux de vol basés sur le cloud ?

Lorsque les clients demandent le développement de logiciels personnalisés pour leurs flottes de drones, notre équipe de développement est confrontée à un défi critique. Chaque point d'intégration crée une vulnérabilité potentielle. Les API personnalisées, les modules tiers et les interfaces utilisateur peuvent tous introduire des failles de sécurité. La solution nécessite des tests systématiques et des protocoles stricts.

Assurez la sécurité des intégrations personnalisées en effectuant des tests d'intrusion sur tout le code personnalisé, en implémentant l'authentification multifacteur pour tous les points d'accès, en validant les entrées pour prévenir les attaques par injection et en effectuant des audits de code réguliers par rapport aux vulnérabilités OWASP Top 10. Utilisez des connexions API cryptées et limitez l'accès aux données par des autorisations basées sur les rôles avec le principe du moindre privilège.

Tests d'intrusion de votre intégration

Les tests d'intrusion professionnels vont au-delà des analyses automatisées. Ils impliquent des hackers éthiques tentant de pénétrer votre système de la même manière que le feraient des acteurs malveillants. Pour les intégrations de drones, cela inclut les tests du matériel du drone, du logiciel de contrôle au sol, des applications mobiles et des connexions cloud.

Des entreprises comme CyberDanube se spécialisent dans les tests de sécurité des drones. Elles utilisent des techniques telles que l'extraction de puces mémoire, l'ingénierie inverse du firmware et les attaques par fuzzing contre les API cloud. Des outils de jumeau numérique comme MEDUSA permettent de tester sans risquer les systèmes de production.

Cependant, sachez que les fournisseurs de cloud limitent souvent la portée des pentests. Cela crée des angles morts. Insistez pour inclure autant de composants que possible, même si les fournisseurs résistent. Les zones non testées restent des portes dérobées potentielles.

Architecture de contrôle d'accès

Un contrôle d'accès robuste empêche les utilisateurs non autorisés d'accéder aux journaux de vol. Mettez en œuvre ces couches :

| Type de contrôle | Implémentation | Objectif |

|---|---|---|

| Authentification multifacteur 8 | SMS, application d'authentification ou clé matérielle | Vérifier l'identité de l'utilisateur |

| Accès basé sur les rôles | Rôles d'administrateur, d'opérateur, de spectateur | Limiter l'exposition des données |

| Liste blanche d'adresses IP | Restreindre l'accès aux réseaux connus | Bloquer les tentatives d'accès étrangères |

| Délai d'expiration de session | Déconnexion automatique après inactivité | Empêcher le détournement de session abandonnée |

| Journalisation d'audit | Enregistrer toutes les tentatives d'accès | Détecter les activités suspectes |

Pratiques de codage sécurisé

Les intégrations personnalisées doivent suivre les normes de codage sécurisé. Formez votre équipe de développement aux directives OWASP. Effectuez des revues de code par les pairs en mettant l'accent sur la sécurité. Utilisez des outils d'analyse de code statique pour détecter les vulnérabilités courantes avant le déploiement.

La validation des entrées mérite une attention particulière. Les systèmes de drones agricoles acceptent souvent des données provenant de plusieurs sources : télémétrie du drone, coordonnées GPS, API météorologiques et entrées utilisateur. Chaque point d'entrée doit valider et assainir les données pour prévenir les attaques par injection.

Surveillance continue

La sécurité n'est pas une réussite ponctuelle. Mettez en œuvre une surveillance continue grâce à des systèmes de détection d'intrusion (IDS). Ces systèmes surveillent les modèles inhabituels tels que des volumes de données inattendus, des accès depuis des emplacements atypiques ou des téléchargements à des heures inhabituelles.

DroneDeploy illustre les bonnes pratiques ici. Ils effectuent des tests de pénétration annuels, des évaluations des risques OWASP et des audits de code statique continus. Ils utilisent des fournisseurs de centres de données basés aux États-Unis et examinent tous les sous-traitants. Aucun employé n'a un accès direct aux centres de données AWS ou Google Cloud où résident les données des clients.

Ajoutez une analyse heuristique pour la protection contre les ransomwares. Les données agricoles sont devenues une cible pour les cybercriminels qui comprennent leur valeur sensible au temps. Une attaque par ransomware pendant la saison de plantation ou de récolte pourrait dévaster les opérations agricoles.

Quels protocoles dois-je suivre pour évaluer les vitesses de transfert de données pour mes téléchargements de cartographie agricole à grande échelle ?

Notre installation de production traite les commandes d'entreprises de cartographie agricole qui traitent des milliers d'hectares par jour. Ces opérations génèrent des ensembles de données massifs, parfois des centaines de gigaoctets par vol. Elles ont besoin de protocoles de transfert qui gèrent le volume sans goulots d'étranglement ni échecs.

Évaluez les téléchargements de cartographie agricole en mesurant le débit de bout en bout, du stockage du drone à l'ingestion dans le cloud, dans des conditions de terrain réelles. Testez avec des tailles et des types de fichiers représentatifs, y compris des orthomosaïques haute résolution et des images multispectrales. Documentez les performances de redémarrage aux points de contrôle, l'efficacité de la compression et les capacités de transfert parallèle dans vos conditions réseau cibles.

Définir les paramètres de référence

Des références efficaces nécessitent des paramètres standardisés. Sans cohérence, les résultats deviennent dénués de sens. Établissez ces paramètres avant les tests :

Les types de fichiers doivent correspondre à votre flux de travail réel. La cartographie agricole comprend généralement des images RVB, des données multispectrales, des scans thermiques et des nuages de points LiDAR 9. Chacun a des caractéristiques de compression et des exigences de transfert différentes.

Les tailles de fichiers de test doivent représenter des opérations réalistes. De petits fichiers de test peuvent induire en erreur. Un fichier de test de 100 Mo peut être transféré parfaitement tandis qu'un fichier réel de 50 Go échoue à plusieurs reprises.

Protocole de mesure du débit

Mesurez le débit à plusieurs points de la chaîne de transfert. Commencez le chronométrage lorsque le téléchargement commence. Notez quand le premier octet arrive dans le stockage cloud. Enregistrez quand le transfert est terminé. Calculez les vitesses de pointe et moyennes.

Comparez les transferts directs vers le cloud aux étapes intermédiaires. Certains flux de travail téléchargent d'abord vers des serveurs locaux, puis synchronisent vers le cloud. D'autres poussent directement vers S3 ou Azure. L'intégration directe est généralement plus performante, éliminant le goulot d'étranglement de l'étape intermédiaire.

Des outils comme MASV fournissent des journaux prêts à être audités qui suivent automatiquement ces métriques. Ils enregistrent les vitesses de transfert, les interruptions et les points de reprise. Cette documentation s'avère précieuse à la fois pour l'optimisation et la conformité.

Compression et optimisation

Les images brutes de drones consomment un stockage massif. La compression réduit les volumes de transfert mais nécessite du temps de traitement. Trouvez l'équilibre optimal pour votre opération.

| Niveau de compression | Économies d'espace | Délai de traitement | Impact sur la qualité |

|---|---|---|---|

| Sans perte (PNG/TIFF) | 20-30% | Faible | Aucun |

| JPEG léger (95%) | 50-60% | Faible | Minime |

| JPEG moyen (85%) | 70-75% | Faible | Légère |

| JPEG lourd (70%) | 80-85% | Faible | Remarquable |

| HEIC/WebP | 60-70% | Moyen | Minime |

Pour la cartographie agricole, une compression sans perte ou légère préserve la qualité des données nécessaire à une analyse précise. Une compression lourde permet d'économiser de la bande passante mais peut compromettre la précision des mesures pour des applications telles que l'évaluation de la santé des cultures.

Points de contrôle et reprise des tests

Les transferts agricoles volumineux rencontreront des interruptions. Un camion passe dans une zone d'ombre du signal. Une connexion satellite se coupe lors d'une couverture nuageuse. Le réseau échoue simplement pour des raisons inconnues.

La fonctionnalité de redémarrage par point de contrôle garantit que ces interruptions ne gaspillent pas des heures de transfert déjà effectué. Testez cela spécifiquement. Lancez un transfert volumineux. Interrompez-le intentionnellement à 25%, 50% et 75% d'achèvement. Vérifiez que la reprise commence à partir du dernier point de contrôle plutôt que de redémarrer entièrement.

La technologie Fazzt illustre une gestion robuste des points de contrôle. Elle distribue les paquets sur plusieurs chemins IP, garantissant que les échecs partiels de chemin ne nécessitent pas de retransmission complète. L'opération à un bouton élimine également la complexité pour les pilotes qui devraient se concentrer sur le pilotage, pas sur le dépannage des transferts.

Capacités de transfert parallèle

Les outils modernes de transfert de fichiers gérés prennent en charge le streaming parallèle. Ils divisent les fichiers volumineux sur plusieurs connexions simultanées. Cela améliore considérablement la vitesse lorsque la bande passante est disponible mais que la latence est élevée.

Testez les performances du transfert parallèle. Activez la fonctionnalité et comparez-la aux transferts en flux unique. Notez si votre fournisseur de cloud prend en charge l'ingestion parallèle. Certains systèmes de stockage limitent les vitesses de connexion individuelles, rendant la parallélisation essentielle pour maximiser le débit.

Documentez vos résultats de benchmark dans un format qui permet l'analyse des tendances au fil du temps. Les conditions réseau changent. L'infrastructure s'améliore. Des benchmarks réguliers révèlent ces changements et aident à optimiser les opérations.

Conclusion

Les tests de sécurité et de vitesse pour les téléchargements dans le cloud de drones agricoles nécessitent des protocoles systématiques et réalistes. Vérifiez le chiffrement par capture de paquets et documentation de conformité. Testez la latence dans des conditions de terrain réelles avec une connectivité hybride. Sécurisez les intégrations personnalisées par des tests de pénétration et une surveillance continue. Mesurez les transferts avec des tailles de fichiers représentatives et une vérification des points de contrôle. Ces pratiques protègent les données agricoles précieuses tout en garantissant une livraison rapide pour les décisions agricoles critiques.

Notes de bas de page

1. Remplacement du code HTTP 403 par une page Wikipedia faisant autorité sur la sécurité de la couche de transport. ︎

2. Discute des défis et des solutions pour les opérateurs de drones dans l'agriculture, en fournissant un contexte réel. ︎

3. Liste les risques de sécurité les plus critiques pour les applications web, guidant les pratiques de codage sécurisé et les audits. ︎

4. Définit la conformité SOC 2 et son rôle dans la garantie de la sécurité des données et des audits de sécurité réguliers. ︎

5. Remplacement du code HTTP 403 par une entrée de glossaire gouvernemental faisant autorité du NIST sur le chiffrement avancé. ︎

6. Décrit ce qu'est la capture de paquets, son importance et comment elle est utilisée pour l'analyse réseau et la sécurité. ︎

7. Explique la connectivité hybride comme la combinaison de plusieurs types de réseaux pour un accès Internet résilient et haute performance. ︎

8. Remplacement du code HTTP 404 par une entrée de glossaire gouvernemental faisant autorité du NIST. ︎

9. Explique ce que sont les nuages de points LiDAR et leurs applications dans la cartographie 3D et la surveillance environnementale. ︎