El mes pasado, nuestro equipo de ingeniería observó a un piloto luchando por cargar 40 gigabytes de imágenes de cultivos mientras conducía entre campos. TLS 1.2 o 1.3 1. La conexión se interrumpió tres veces. Cada fallo significó pérdida de datos y horas desperdiciadas. Este problema persigue a todos los operadores de drones agrícolas 2 que trabajan en áreas remotas.

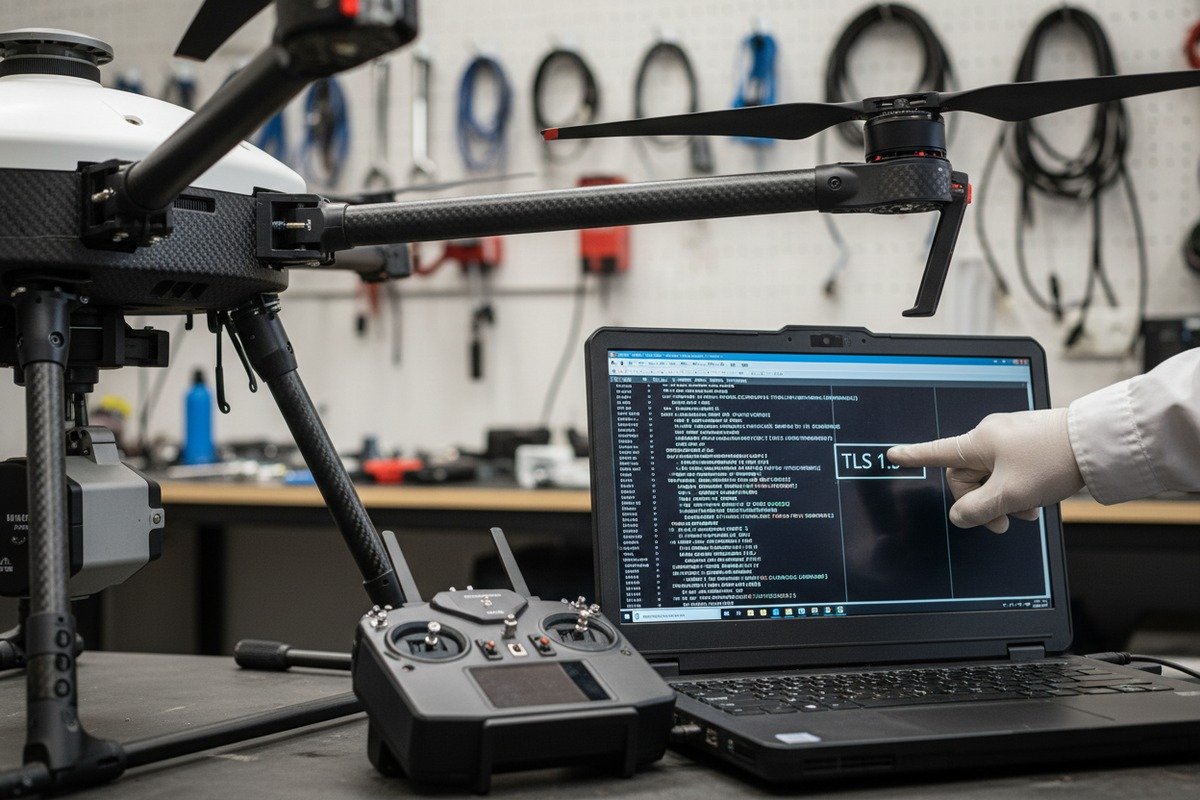

Los integradores prueban la seguridad de las cargas de drones agrícolas a la nube a través de pruebas de penetración, verificación de cifrado y auditorías de control de acceso en drones, muelles y controladores. Las pruebas de velocidad implican puntos de referencia de rendimiento en redes híbridas como Starlink y 5G, comprobaciones de fiabilidad de pausa-reanudación y mediciones de eficiencia de transferencia directa a la nube en condiciones reales de campo.

Las apuestas son altas. Los datos de los cultivos impulsan decisiones de millones de dólares. Una brecha de seguridad o una carga lenta pueden costar a los agricultores una temporada de crecimiento completa. Vulnerabilidades OWASP Top 10 3. Permítanme guiarlos a través de exactamente cómo los profesionales verifican tanto la seguridad como la velocidad de los sistemas en la nube para drones agrícolas.

¿Cómo puedo verificar que los datos de mi dron agrícola permanecen cifrados durante las cargas de alta velocidad a la nube?

Cuando enviamos nuestros hexacópteros agrícolas a distribuidores en los EE. UU. y Europa, las preguntas sobre cifrado encabezan su lista. Necesitan pruebas de que los datos sensibles del campo permanecen protegidos desde el momento en que salen del dron hasta que aterrizan en el almacenamiento en la nube. Esta preocupación es válida: las cargas sin cifrar son como enviar postales en lugar de cartas selladas.

Para verificar el cifrado durante las cargas en la nube, asegúrese de que su sistema utilice TLS 1.2 o 1.3 para los datos en tránsito y AES-256 para los datos en reposo. Ejecute pruebas de captura de paquetes con herramientas como Wireshark para confirmar que no salen datos en texto plano de su dron. Solicite informes de pruebas de penetración de terceros a su proveedor de nube que cubran específicamente los protocolos de cifrado.

Comprensión de las capas de cifrado

El cifrado para las cargas de drones agrícolas funciona en múltiples capas. Primero, el dron cifra los datos antes de la transmisión. Segundo, la conexión utiliza cifrado TLS. Tercero, el almacenamiento en la nube cifra los datos en reposo. Cada capa debe funcionar correctamente para una seguridad real.

Nuestro equipo de control de calidad prueba estas capas por separado. Utilizamos analizadores de red para capturar paquetes durante la carga. Si vemos datos legibles en la captura, el cifrado ha fallado. Esta simple prueba detecta muchos problemas antes de que lleguen a los clientes.

Pasos de verificación prácticos

Comience por verificar la configuración del firmware de su dron. Busque interruptores de activación de cifrado y versiones de protocolo. El firmware obsoleto a menudo utiliza cifrados más débiles o ninguno en absoluto. Actualice inmediatamente si su sistema utiliza algo inferior a TLS 1.2.

A continuación, solicite documentación a su proveedor de nube. Servicios de renombre como AWS S3 y Azure publican sus estándares de cifrado. También proporcionan certificaciones de cumplimiento. Cumplimiento SOC 2 4 indica auditorías de seguridad periódicas.

| Estándar de cifrado | Nivel de protección | Caso de uso |

|---|---|---|

| TLS 1.2 | Fuerte | Datos en tránsito |

| TLS 1.3 | Más fuerte | Datos en tránsito (preferido) |

| AES-256 5 | Grado militar | Datos en reposo |

| FIPS-140 | Certificado por el gobierno | Aplicaciones militares/gubernamentales |

Errores comunes en la verificación

Muchos integradores cometen el error de probar solo en condiciones ideales. Verifican el cifrado en la oficina con WiFi perfecto. Pero las condiciones de campo difieren drásticamente. La conectividad variable puede activar modos de retroceso que utilizan un cifrado más débil.

Pruebe en condiciones realistas. Conduzca a un campo remoto. Conéctese a través de celular. Cargue un archivo de prueba mientras monitorea la conexión. Algunos sistemas reducen el cifrado cuando el ancho de banda se limita. Esta vulnerabilidad debe detectarse durante las pruebas, no después del despliegue.

Algunos proveedores, como Kencast, argumentan que su distribución multicast a través de múltiples IPs proporciona seguridad inherente sin capas AES adicionales. Afirman que interceptar datos requeriría hackear a través de múltiples operadores simultáneamente. Sin embargo, este enfoque subestima los riesgos a escala de la nube. Las actualizaciones de firmware y los docks pueden contener puertas traseras que eluden por completo las protecciones a nivel de red.

¿Qué métodos debo usar para probar la latencia de carga de mi flota de drones en áreas rurales con conectividad limitada?

Nuestros equipos de pruebas de campo pasan semanas en zonas rurales de diferentes continentes. Informan la misma frustración en todas partes: la conectividad en las zonas agrícolas es impredecible. Un momento tienes señal fuerte, al siguiente no tienes nada. Probar la latencia de carga requiere métodos que tengan en cuenta esta realidad.

Prueba la latencia de carga realizando puntos de referencia del mundo real en tus ubicaciones operativas reales, midiendo el rendimiento en diferentes momentos del día y probando la funcionalidad de pausa-reanudación durante las caídas de señal. Utiliza soluciones de conectividad enlazada que combinen enlaces celulares y satelitales. Rastrea métricas que incluyen el tiempo de conexión inicial, la tasa de transferencia sostenida y el tiempo de recuperación después de las interrupciones.

Configuración de condiciones de prueba adecuadas

No pruebe la latencia desde su oficina. Esto genera una falsa confianza. En su lugar, cree un protocolo de prueba que refleje las operaciones reales. Cargue su dron con archivos de imágenes típicos. Conduzca hasta el campo más remoto que sus clientes puedan utilizar. Luego comience a probar.

Registre primero las mediciones de referencia. ¿Cuánto tiempo tarda la conexión inicial a la nube? ¿Qué velocidad de carga sostenida logra? ¿Qué tan rápido se recupera el sistema después de una conexión perdida? Estas tres métricas son las más importantes.

Pruebas de conectividad híbrida

Las operaciones modernas de drones agrícolas utilizan cada vez más conectividad híbrida 7. Esto combina redes celulares con enlaces satelitales como Starlink. Cuando la red celular falla, el satélite toma el relevo. La transición debe ser fluida.

Pruebe específicamente este mecanismo de conmutación por error. Inicie una carga en la red celular. Deshabilite manualmente la red celular para simular la pérdida de señal. Mida qué tan rápido se activa la conexión satelital. Verifique si la carga continúa o debe reiniciarse. Sistemas como MASV logran cero tiempo de inactividad con tecnología de pausa-reanudación que enruta paquetes sin problemas durante la pérdida de conectividad.

| Método de conectividad | Velocidad rural típica | Fiabilidad | Costo |

|---|---|---|---|

| 4G LTE | 10-50 Mbps | Variable | Bajo |

| 5G | 50-300 Mbps | Cobertura limitada | Medio |

| Starlink | 50-200 Mbps | Dependiente del clima | Alto |

| Celular enlazado | 20-100 Mbps | Alto | Medio |

| Celular enlazado + satélite | 30-150 Mbps | Muy alto | Alto |

Variaciones según la hora del día

El rendimiento de la red cambia a lo largo del día. Las primeras horas de la mañana a menudo ofrecen las mejores velocidades, ya que menos usuarios compiten por el ancho de banda. Al mediodía se pueden observar ralentizaciones. Por la noche puede mejorar de nuevo.

Realice pruebas en varios momentos. Cree un horario que cubra cargas por la mañana, tarde y noche. Registre las velocidades para cada sesión. Estos datos ayudan a los clientes a planificar sus flujos de trabajo de carga. Pueden programar transferencias grandes durante las ventanas óptimas.

Documentación de resultados

Cree informes de prueba estandarizados. Incluya coordenadas de ubicación, hora, condiciones climáticas y método de conectividad. Registre los tamaños de archivo, los tiempos de transferencia y cualquier interrupción. Esta documentación resulta valiosa para la resolución de problemas y para demostrar las capacidades del sistema a clientes potenciales.

Nuestro equipo de ingeniería desarrolló una plantilla de hoja de cálculo simple para este propósito. Captura todos los puntos de datos esenciales en un formato que permite la comparación entre diferentes sesiones de prueba y ubicaciones.

¿Cómo garantizo que mi integración de software personalizada no comprometa la seguridad de mis registros de vuelo basados en la nube?

Cuando los clientes solicitan desarrollo de software personalizado para sus flotas de drones, nuestro equipo de desarrollo se enfrenta a un desafío crítico. Cada punto de integración crea una vulnerabilidad potencial. Las API personalizadas, los módulos de terceros y las interfaces de usuario pueden introducir agujeros de seguridad. La solución requiere pruebas sistemáticas y protocolos estrictos.

Asegure la seguridad de la integración personalizada realizando pruebas de penetración en todo el código personalizado, implementando la autenticación multifactor para todos los puntos de acceso, validando las entradas para prevenir ataques de inyección y realizando auditorías de código regulares contra las vulnerabilidades OWASP Top 10. Utilice conexiones API cifradas y limite el acceso a los datos a través de permisos basados en roles con el principio de mínimo privilegio.

Pruebas de penetración de su integración

Las pruebas de penetración profesionales van más allá de los escaneos automatizados. Implican que hackers éticos intenten violar su sistema de la misma manera que lo harían los actores maliciosos. Para las integraciones de drones, esto incluye probar el hardware del dron, el software de control terrestre, las aplicaciones móviles y las conexiones en la nube.

Empresas como CyberDanube se especializan en pruebas de seguridad de drones. Utilizan técnicas que incluyen la extracción de chips de memoria, la ingeniería inversa de firmware y ataques de fuzzing contra API en la nube. Herramientas de gemelos digitales como MEDUSA permiten realizar pruebas sin arriesgar los sistemas de producción.

Sin embargo, tenga en cuenta que los proveedores de la nube a menudo limitan el alcance de las pruebas de penetración. Esto crea puntos ciegos. Insista en la inclusión de tantos componentes como sea posible, incluso si los proveedores se resisten. Las áreas no probadas siguen siendo posibles puertas traseras.

Arquitectura de control de acceso

Un control de acceso sólido evita que usuarios no autorizados accedan a los registros de vuelo. Implemente estas capas:

| Tipo de control | Implementación | Objetivo |

|---|---|---|

| Autenticación multifactor 8 | SMS, aplicación de autenticación o clave de hardware | Verifique la identidad del usuario |

| Acceso basado en roles | Roles de administrador, operador y visor | Limitar la exposición de datos |

| Lista blanca de IP | Restringir el acceso a redes conocidas | Bloquear intentos de acceso extranjeros |

| Tiempo de espera de sesión | Cierre de sesión automático tras inactividad | Prevenir el secuestro de sesiones abandonadas |

| Registro de auditoría | Registrar todos los intentos de acceso | Detectar actividad sospechosa |

Prácticas de codificación segura

Las integraciones personalizadas deben seguir los estándares de codificación segura. Capacite a su equipo de desarrollo en las directrices de OWASP. Realice revisiones de código entre pares con la seguridad como enfoque principal. Utilice herramientas de análisis de código estático para detectar vulnerabilidades comunes antes de la implementación.

La validación de entradas merece especial atención. Los sistemas de drones agrícolas a menudo aceptan datos de múltiples fuentes: telemetría del dron, coordenadas GPS, API meteorológicas y entradas del usuario. Cada punto de entrada debe validar y sanear los datos para prevenir ataques de inyección.

Monitoreo continuo

La seguridad no es un logro único. Implemente monitoreo continuo a través de sistemas de detección de intrusiones (IDS). Estos sistemas buscan patrones inusuales como volúmenes de datos inesperados, acceso desde ubicaciones atípicas o cargas en momentos inusuales.

DroneDeploy ejemplifica buenas prácticas aquí. Realizan pruebas de penetración anuales, evaluaciones de riesgos OWASP y auditorías continuas de código estático. Utilizan proveedores de centros de datos con sede en EE. UU. y verifican a todos los subprocesadores. Ningún empleado tiene acceso directo a los centros de datos de AWS o Google Cloud donde residen los datos de los clientes.

Agregue escaneo heurístico para la protección contra ransomware. Los datos agrícolas se han convertido en un objetivo para los ciberdelincuentes que comprenden su valor sensible al tiempo. Un ataque de ransomware durante la temporada de siembra o cosecha podría devastar las operaciones agrícolas.

¿Qué protocolos debo seguir para evaluar las velocidades de transferencia de datos para mis cargas de mapeo agrícola a gran escala?

Nuestras instalaciones de producción manejan pedidos de empresas de mapeo agrícola que procesan miles de acres diariamente. Estas operaciones generan enormes conjuntos de datos, a veces cientos de gigabytes por vuelo. Necesitan protocolos de transferencia que manejen el volumen sin cuellos de botella o fallas.

Evalúe las cargas de mapeo agrícola de referencia midiendo el rendimiento de extremo a extremo desde el almacenamiento del dron hasta la ingesta en la nube en condiciones reales de campo. Pruebe con tamaños y tipos de archivo representativos, incluidas ortomosaicos de alta resolución e imágenes multiespectrales. Documente el rendimiento del reinicio de puntos de control, la eficiencia de la compresión y las capacidades de transferencia paralela en las condiciones de red de su objetivo.

Definición de Parámetros de Referencia

Los puntos de referencia efectivos requieren parámetros estandarizados. Sin consistencia, los resultados pierden sentido. Establezca estos parámetros antes de probar:

Los tipos de archivo deben coincidir con su flujo de trabajo real. El mapeo agrícola típicamente incluye imágenes RGB, datos multiespectrales, escaneos térmicos y Nubes de puntos LiDAR 9. Cada uno tiene diferentes características de compresión y requisitos de transferencia.

Los tamaños de archivo de prueba deben representar operaciones realistas. Los archivos de prueba pequeños pueden inducir a error. Un archivo de prueba de 100 MB podría transferirse perfectamente, mientras que un archivo del mundo real de 50 GB falla repetidamente.

Protocolo de Medición de Rendimiento

Mida el rendimiento en múltiples puntos de la cadena de transferencia. Comience a cronometrar cuando comience la carga. Anote cuándo llega el primer byte al almacenamiento en la nube. Registre cuándo se completa la transferencia. Calcule las velocidades pico y promedio.

Compare las transferencias directas a la nube con la intermediación. Algunos flujos de trabajo cargan primero en servidores locales y luego sincronizan con la nube. Otros envían directamente a S3 o Azure. La integración directa generalmente funciona mejor, eliminando el cuello de botella de la intermediación.

Herramientas como MASV proporcionan registros listos para auditoría que rastrean estas métricas automáticamente. Registran velocidades de transferencia, interrupciones y puntos de reanudación. Esta documentación resulta valiosa tanto para fines de optimización como de cumplimiento.

Compresión y Optimización

Las imágenes de drones sin procesar consumen un almacenamiento masivo. La compresión reduce los volúmenes de transferencia pero requiere tiempo de procesamiento. Encuentre el equilibrio óptimo para su operación.

| Nivel de Compresión | Ahorro de Espacio | Tiempo de procesamiento | Impacto en la Calidad |

|---|---|---|---|

| Sin Pérdidas (PNG/TIFF) | 20-30% | Bajo | Ninguno |

| JPEG Ligero (95%) | 50-60% | Bajo | Mínimo |

| JPEG Medio (85%) | 70-75% | Bajo | Ligero |

| JPEG Pesado (70%) | 80-85% | Bajo | Notorio |

| HEIC/WebP | 60-70% | Medio | Mínimo |

Para la cartografía agrícola, la compresión sin pérdidas o ligera preserva la calidad de los datos necesaria para un análisis preciso. La compresión pesada ahorra ancho de banda pero puede comprometer la precisión de las mediciones para aplicaciones como la evaluación de la salud de los cultivos.

Pruebas de Punto de Control y Reanudación

Las cargas agrícolas grandes encontrarán interrupciones. Un camión pasa por una sombra de señal. Una conexión satelital se cae durante la cobertura de nubes. La red simplemente falla por razones desconocidas.

La funcionalidad de reinicio de puntos de control garantiza que estas interrupciones no desperdicien horas de transferencia completada. Pruébelo específicamente. Inicie una carga grande. Interrúmpala intencionalmente al 25%, 50% y 75% de finalización. Verifique que la reanudación comience desde el último punto de control en lugar de reiniciar por completo.

La tecnología Fazzt ejemplifica un manejo robusto de puntos de control. Distribuye paquetes a través de múltiples rutas IP, asegurando que las fallas parciales de la ruta no requieran una retransmisión completa. La operación de un solo botón también elimina la complejidad para los pilotos, quienes deberían concentrarse en volar, no en solucionar problemas de carga.

Capacidades de transferencia paralela

Las herramientas modernas de transferencia de archivos administrada admiten la transmisión paralela. Dividen archivos grandes en múltiples conexiones simultáneas. Esto mejora drásticamente la velocidad cuando hay ancho de banda disponible pero la latencia es alta.

Pruebe el rendimiento de la transferencia paralela. Habilite la función y compare con transferencias de un solo flujo. Observe si su proveedor de nube admite la ingesta paralela. Algunos sistemas de almacenamiento limitan las velocidades de conexión individuales, lo que hace que la paralelización sea esencial para maximizar el rendimiento.

Documente sus resultados de referencia en un formato que permita el análisis de tendencias a lo largo del tiempo. Las condiciones de la red cambian. La infraestructura mejora. La evaluación comparativa regular revela estos cambios y ayuda a optimizar las operaciones.

Conclusión

Las pruebas de seguridad y velocidad para las cargas en la nube de drones agrícolas requieren protocolos sistemáticos y del mundo real. Verifique el cifrado a través de la captura de paquetes y la documentación de cumplimiento. Pruebe la latencia en condiciones de campo reales con conectividad híbrida. Asegure integraciones personalizadas a través de pruebas de penetración y monitoreo continuo. Compare las transferencias con tamaños de archivo representativos y verificación de puntos de control. Estas prácticas protegen datos agrícolas valiosos y garantizan una entrega oportuna para decisiones agrícolas críticas.

Notas al pie

1. Se reemplazó HTTP 403 con una página autorizada de Wikipedia sobre Seguridad de la Capa de Transporte. ↩︎

2. Discute los desafíos y soluciones para los operadores de drones en la agricultura, proporcionando contexto del mundo real. ↩︎

3. Enumera los riesgos de seguridad más críticos para las aplicaciones web, guiando las prácticas de codificación segura y las auditorías. ↩︎

4. Define el cumplimiento de SOC 2 y su papel en la garantía de la seguridad de los datos y las auditorías de seguridad regulares. ↩︎

5. Se reemplazó HTTP 403 con una página autorizada de Wikipedia sobre el Estándar de Cifrado Avanzado. ↩︎

6. Describe qué es la captura de paquetes, su importancia y cómo se utiliza para el análisis y la seguridad de redes. ↩︎

7. Explica la conectividad híbrida como la combinación de múltiples tipos de red para un acceso a Internet resiliente y de alto rendimiento. ↩︎

8. Se reemplazó HTTP 404 con una entrada de glosario gubernamental autorizada de NIST. ↩︎

9. Explica qué son las nubes de puntos LiDAR y sus aplicaciones en mapeo 3D y monitoreo ambiental. ↩︎