Letzten Monat beobachtete unser Ingenieurteam, wie ein Pilot Schwierigkeiten hatte, 40 Gigabyte an Erntebildern hochzuladen, während er zwischen Feldern fuhr TLS 1.2 oder 1.3 1. Die Verbindung brach dreimal ab. Jeder Ausfall bedeutete verlorene Daten und verschwendete Stunden. Dieses Problem plagt jeden landwirtschaftlichen Drohnenbetreiber 2 der in abgelegenen Gebieten arbeitet.

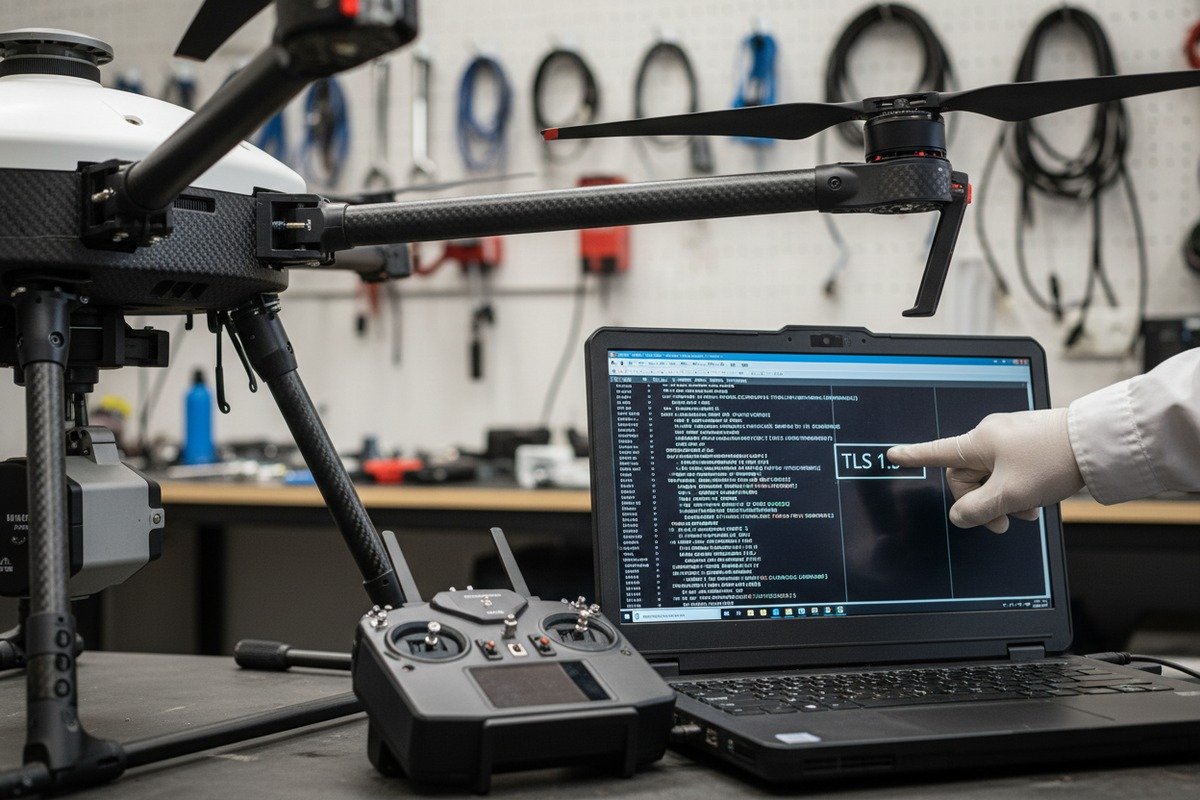

Integratoren testen die Sicherheit für Cloud-Uploads von Agrardrohnen durch Penetrationstests, Verschlüsselungsüberprüfung und Zugriffssteuerungsprüfungen für Drohnen, Docks und Controller. Geschwindigkeitstests umfassen Durchsatz-Benchmarks über Hybridnetzwerke wie Starlink und 5G, Zuverlässigkeitsprüfungen für Pause-Fortsetzen und Messungen der Effizienz von Direkt-zu-Cloud-Übertragungen unter realen Feldbedingungen.

Die Einsätze sind hoch. Erntedaten treiben millionenschwere Entscheidungen an. Eine Sicherheitsverletzung oder ein langsamer Upload kann Landwirte eine ganze Anbausaison kosten OWASP Top 10 Schwachstellen 3. Lassen Sie mich Ihnen genau zeigen, wie Fachleute sowohl Sicherheit als auch Geschwindigkeit für Cloud-Systeme von landwirtschaftlichen Drohnen überprüfen.

Wie kann ich überprüfen, ob meine Agrardrohnen-Daten während Hochgeschwindigkeits-Cloud-Uploads verschlüsselt bleiben?

Wenn wir unsere landwirtschaftlichen Hexacopter an Distributoren in den USA und Europa versenden, stehen Verschlüsselungsfragen ganz oben auf ihrer Liste. Sie benötigen den Nachweis, dass sensible Felddaten geschützt bleiben, von dem Moment an, an dem sie die Drohne verlassen, bis sie im Cloud-Speicher landen. Diese Sorge ist berechtigt – unverschlüsselte Uploads sind wie das Versenden von Postkarten anstelle von versiegelten Briefen.

Um die Verschlüsselung bei Cloud-Uploads zu überprüfen, stellen Sie sicher, dass Ihr System TLS 1.2 oder 1.3 für Daten während der Übertragung und AES-256 für ruhende Daten verwendet. Führen Sie Paketmitschnitttests mit Tools wie Wireshark durch, um zu bestätigen, dass keine Klartextdaten Ihre Drohne verlassen. Fordern Sie Berichte über Penetrationstests von Drittanbietern von Ihrem Cloud-Anbieter an, die speziell Verschlüsselungsprotokolle abdecken.

Verständnis von Verschlüsselungsebenen

Die Verschlüsselung für Uploads von landwirtschaftlichen Drohnen funktioniert auf mehreren Ebenen. Erstens verschlüsselt die Drohne die Daten vor der Übertragung. Zweitens verwendet die Verbindung TLS-Verschlüsselung. Drittens verschlüsselt der Cloud-Speicher Daten im Ruhezustand. Jede Ebene muss ordnungsgemäß funktionieren, um echte Sicherheit zu gewährleisten.

Unser Qualitätssicherungsteam testet diese Ebenen separat. Wir verwenden Netzwerkanalysatoren, um Pakete während des Uploads zu erfassen. Wenn wir lesbare Daten in der Erfassung sehen, ist die Verschlüsselung fehlgeschlagen. Dieser einfache Test fängt viele Probleme ab, bevor sie die Kunden erreichen.

Praktische Verifizierungsschritte

Beginnen Sie mit der Überprüfung der Firmware-Einstellungen Ihrer Drohne. Suchen Sie nach Umschaltern für die Verschlüsselung und Protokollversionen. Veraltete Firmware verwendet oft standardmäßig schwächere Verschlüsselung oder gar keine. Aktualisieren Sie sofort, wenn Ihr System etwas unter TLS 1.2 verwendet.

Fordern Sie als Nächstes Dokumentationen von Ihrem Cloud-Anbieter an. Renommierte Dienste wie AWS S3 und Azure veröffentlichen ihre Verschlüsselungsstandards. Sie stellen auch Compliance-Zertifizierungen bereit. SOC 2-Konformität 4 indicates regular security audits.

| Encryption Standard | Schutzstufe | Anwendungsfall |

|---|---|---|

| TLS 1.2 | Stark | Data in transit |

| TLS 1.3 | Strongest | Data in transit (preferred) |

| AES-256 5 | Militärische Qualität | Data at rest |

| FIPS-140 | Government-certified | Military/government ag applications |

Häufige Verifizierungsfehler

Many integrators make the mistake of testing only in ideal conditions. They verify encryption in the office with perfect WiFi. But field conditions differ dramatically. Variable connectivity can trigger fallback modes that use weaker encryption.

Test under realistic conditions. Drive to a remote field. Connect via cellular. Upload a test file while monitoring the connection. Some systems drop encryption when bandwidth becomes limited. This vulnerability must be caught during testing, not after deployment.

Some vendors, like Kencast, argue that their multicast distribution across multiple IPs provides inherent security without extra AES layers. They claim that intercepting data would require hacking across multiple carriers simultaneously. However, this approach underestimates cloud-scope risks. Firmware updates and docks can contain backdoors that bypass network-level protections entirely.

Welche Methoden sollte ich verwenden, um die Upload-Latenz meiner Drohnenflotte in ländlichen Gebieten mit eingeschränkter Konnektivität zu testen?

Unsere Feldtestteams verbringen Wochen in ländlichen Gebieten auf verschiedenen Kontinenten. Sie berichten überall über die gleiche Frustration: Die Konnektivität in landwirtschaftlichen Zonen ist unvorhersehbar. Ein Moment hat man ein starkes Signal, im nächsten nichts. Das Testen der Upload-Latenz erfordert Methoden, die dieser Realität Rechnung tragen.

Testen Sie die Upload-Latenz, indem Sie reale Benchmarks an Ihren tatsächlichen Betriebsorten durchführen, den Durchsatz zu verschiedenen Tageszeiten messen und die Pause-Fortsetzen-Funktionalität bei Signalabbrüchen testen. Verwenden Sie gebündelte Konnektivitätslösungen, die Mobilfunk- und Satellitenverbindungen kombinieren. Verfolgen Sie Metriken wie die anfängliche Verbindungszeit, die anhaltende Übertragungsrate und die Wiederherstellungszeit nach Unterbrechungen.

Einrichtung ordnungsgemäßer Testbedingungen

Testen Sie die Latenz nicht von Ihrem Büro aus. Dies gibt falsche Sicherheit. Erstellen Sie stattdessen ein Testprotokoll, das die tatsächlichen Abläufe widerspiegelt. Laden Sie Ihre Drohne mit typischen Bilddateien. Fahren Sie zu dem abgelegensten Feld, das Ihre Kunden möglicherweise nutzen. Beginnen Sie dann mit dem Testen.

Zeichnen Sie zuerst Basislinienmessungen auf. Wie lange dauert die anfängliche Cloud-Verbindung? Welche nachhaltige Upload-Geschwindigkeit erreichen Sie? Wie schnell erholt sich das System nach einem Verbindungsabbruch? Diese drei Metriken sind am wichtigsten.

Hybrid-Konnektivitätstests

Moderne landwirtschaftliche Drohnenbetriebe nutzen zunehmend Hybrid-Konnektivität 7. Dies kombiniert Mobilfunknetze mit Satellitenverbindungen wie Starlink. Wenn das Mobilfunknetz ausfällt, übernimmt der Satellit. Der Übergang sollte nahtlos sein.

Testen Sie diesen Failover-Mechanismus gezielt. Starten Sie einen Upload über Mobilfunk. Deaktivieren Sie manuell den Mobilfunk, um Signalverlust zu simulieren. Messen Sie, wie schnell die Satellitenverbindung aktiviert wird. Prüfen Sie, ob der Upload fortgesetzt wird oder neu gestartet werden muss. Systeme wie MASV erreichen mit Pause-Resume-Technologie, die Pakete nahtlos während des Konnektivitätsverlusts weiterleitet, keine Totzeit.

| Konnektivitätsmethode | Typische ländliche Geschwindigkeit | Zuverlässigkeit | Kosten |

|---|---|---|---|

| 4G LTE | 10-50 Mbps | Variabel | Niedrig |

| 5G | 50-300 Mbps | Eingeschränkte Abdeckung | Mittel |

| Starlink | 50-200 Mbps | Wetterabhängig | Hoch |

| Gebündeltes Mobilfunknetz | 20-100 Mbps | Hoch | Mittel |

| Gebündeltes Mobilfunknetz + Satellit | 30-150 Mbps | Sehr hoch | Hoch |

Time-of-Day Variations

Die Netzwerkleistung ändert sich im Laufe des Tages. Der frühe Morgen bietet oft die besten Geschwindigkeiten, da weniger Benutzer um Bandbreite konkurrieren. Am Mittag kann es zu Verlangsamungen kommen. Der Abend kann sich wieder verbessern.

Testen Sie zu mehreren Zeiten. Erstellen Sie einen Zeitplan, der Uploads am Morgen, Nachmittag und Abend abdeckt. Zeichnen Sie die Geschwindigkeiten für jede Sitzung auf. Diese Daten helfen Kunden bei der Planung ihrer Upload-Workflows. Sie können große Übertragungen während optimaler Fenster planen.

Dokumentation der Ergebnisse

Erstellen Sie standardisierte Testberichte. Geben Sie Standortkoordinaten, Zeit, Wetterbedingungen und Verbindungsmethode an. Erfassen Sie Dateigrößen, Übertragungszeiten und etwaige Unterbrechungen. Diese Dokumentation erweist sich als wertvoll für die Fehlerbehebung und für die Demonstration der Systemfähigkeiten gegenüber potenziellen Kunden.

Unser Ingenieurteam hat zu diesem Zweck eine einfache Tabellenvorlage entwickelt. Sie erfasst alle wesentlichen Datenpunkte in einem Format, das Vergleiche zwischen verschiedenen Testsitzungen und Standorten ermöglicht.

Wie stelle ich sicher, dass meine benutzerdefinierte Softwareintegration die Sicherheit meiner Cloud-basierten Flugprotokolle nicht beeinträchtigt?

Wenn Kunden kundenspezifische Softwareentwicklung für ihre Drohnengeschwader anfordern, steht unser Entwicklungsteam vor einer kritischen Herausforderung. Jeder Integrationspunkt schafft eine potenzielle Schwachstelle. Benutzerdefinierte APIs, Module von Drittanbietern und Benutzeroberflächen können alle Sicherheitslücken einführen. Die Lösung erfordert systematische Tests und strenge Protokolle.

Stellen Sie die Sicherheit benutzerdefinierter Integrationen sicher, indem Sie Penetrationstests für allen benutzerdefinierten Code durchführen, Multi-Faktor-Authentifizierung für alle Zugriffspunkte implementieren, Eingaben validieren, um Injection-Angriffe zu verhindern, und regelmäßige Code-Audits gegen OWASP Top 10-Schwachstellen durchführen. Verwenden Sie verschlüsselte API-Verbindungen und beschränken Sie den Datenzugriff durch rollenbasierte Berechtigungen nach dem Prinzip der geringsten Rechte.

Penetrationstests Ihrer Integration

Professionelle Penetrationstests gehen über automatisierte Scans hinaus. Sie beinhalten ethische Hacker, die versuchen, Ihr System auf die gleiche Weise zu durchbrechen, wie es böswillige Akteure tun würden. Für Drohnenintegrationen umfasst dies das Testen der Drohnenhardware, der Bodenkontrollsoftware, der mobilen Apps und der Cloud-Verbindungen.

Unternehmen wie CyberDanube sind auf Drohnensicherheitstests spezialisiert. Sie verwenden Techniken wie die Extraktion von Speicherchips, das Reverse Engineering von Firmware und Fuzzing-Angriffe auf Cloud-APIs. Digitale Zwillingstools wie MEDUSA ermöglichen Tests, ohne Produktionssysteme zu gefährden.

Beachten Sie jedoch, dass Cloud-Anbieter oft den Umfang von Pentests einschränken. Dies schafft blinde Flecken. Drängen Sie auf die Einbeziehung so vieler Komponenten wie möglich, auch wenn die Anbieter Widerstand leisten. Ungetestete Bereiche bleiben potenzielle Hintertüren.

Zugriffskontrollarchitektur

Eine starke Zugriffskontrolle verhindert, dass unbefugte Benutzer auf Flugprotokolle zugreifen können. Implementieren Sie diese Ebenen:

| Kontrolltyp | Umsetzung | Zweck |

|---|---|---|

| Multi-Faktor-Authentifizierung 8 | SMS, Authenticator-App oder Hardware-Schlüssel | Benutzeridentität überprüfen |

| Rollenbasierter Zugriff | Administrator-, Bediener-, Betrachterrollen | Datenexposition begrenzen |

| IP-Allowlisting | Zugriff auf bekannte Netzwerke beschränken | Versuche von ausländischem Zugriff blockieren |

| Sitzungs-Timeout | Automatische Abmeldung nach Inaktivität | Übernahme von verlassenen Sitzungen verhindern |

| Audit-Protokollierung | Alle Zugriffsversuche aufzeichnen | Verdächtige Aktivitäten erkennen |

Sichere Programmierpraktiken

Benutzerdefinierte Integrationen müssen sichere Codierungsstandards befolgen. Schulen Sie Ihr Entwicklungsteam in den OWASP-Richtlinien. Führen Sie Peer-Code-Reviews mit Sicherheit als Hauptaugenmerk durch. Verwenden Sie statische Code-Analysewerkzeuge, um gängige Schwachstellen vor der Bereitstellung zu erkennen.

Eingabevalidierung verdient besondere Aufmerksamkeit. Agrardrohnen-Systeme akzeptieren oft Daten aus mehreren Quellen – Drohnen-Telemetrie, GPS-Koordinaten, Wetter-APIs und Benutzereingaben. Jeder Eingabepunkt muss Daten validieren und bereinigen, um Injection-Angriffe zu verhindern.

Laufende Überwachung

Sicherheit ist keine einmalige Errungenschaft. Implementieren Sie kontinuierliche Überwachung durch Intrusion Detection Systeme (IDS). Diese Systeme achten auf ungewöhnliche Muster wie unerwartete Datenmengen, Zugriffe von untypischen Orten oder Uploads zu ungewöhnlichen Zeiten.

DroneDeploy ist hier ein Beispiel für gute Praxis. Sie führen jährliche Penetrationstests, OWASP-Risikobewertungen und kontinuierliche statische Code-Audits durch. Sie verwenden US-basierte Rechenzentrumsanbieter und prüfen alle Subunternehmer. Kein Mitarbeiter hat direkten Zugriff auf AWS- oder Google-Cloud-Rechenzentren, in denen Kundendaten gespeichert sind.

Fügen Sie heuristische Scans zum Schutz vor Ransomware hinzu. Agrardaten sind zu einem Ziel für Cyberkriminelle geworden, die ihren zeitkritischen Wert verstehen. Ein Ransomware-Angriff während der Pflanz- oder Erntesaison könnte den landwirtschaftlichen Betrieb verwüsten.

Welche Protokolle sollte ich befolgen, um die Datenübertragungsgeschwindigkeiten für meine groß angelegten landwirtschaftlichen Kartierungs-Uploads zu benchmarken?

Unsere Produktionsanlage bearbeitet Aufträge von Agrarkartierungsunternehmen, die täglich Tausende von Hektar bearbeiten. Diese Betriebe erzeugen riesige Datensätze – manchmal Hunderte von Gigabyte pro Flug. Sie benötigen Übertragungsprotokolle, die das Volumen ohne Engpässe oder Ausfälle bewältigen.

Benchmarken Sie Uploads für landwirtschaftliche Kartierungen, indem Sie den End-to-End-Durchsatz vom Drohnenspeicher bis zur Cloud-Aufnahme unter realen Feldbedingungen messen. Testen Sie mit repräsentativen Dateigrößen und -typen, einschließlich hochauflösender Orthofotos und multispektraler Bilder. Dokumentieren Sie die Leistung von Checkpoint-Neustarts, die Kompressionseffizienz und die parallelen Übertragungsfähigkeiten unter Ihren Zielnetzwerkbedingungen.

Definition von Benchmark-Parametern

Effektive Benchmarks erfordern standardisierte Parameter. Ohne Konsistenz werden die Ergebnisse bedeutungslos. Legen Sie diese Parameter vor dem Testen fest:

Dateitypen sollten Ihrem tatsächlichen Workflow entsprechen. Agrarkartierung umfasst typischerweise RGB-Bilder, multispektrale Daten, Thermalscans und LiDAR-Punktwolken 9. Jede hat unterschiedliche Komprimierungseigenschaften und Übertragungsanforderungen.

Testdateigrößen sollten realistische Operationen darstellen. Kleine Testdateien können irreführend sein. Eine 100-MB-Testdatei wird möglicherweise perfekt übertragen, während eine 50-GB-Datei aus der realen Welt wiederholt fehlschlägt.

Durchsatzmessprotokoll

Messen Sie den Durchsatz an mehreren Punkten in der Übertragungskette. Beginnen Sie mit der Zeitmessung, wenn der Upload beginnt. Notieren Sie, wann das erste Byte im Cloud-Speicher ankommt. Erfassen Sie, wann die Übertragung abgeschlossen ist. Berechnen Sie sowohl Spitzen- als auch Durchschnittsgeschwindigkeiten.

Vergleichen Sie direkte Cloud-Übertragungen mit zwischengeschaltetem Staging. Einige Workflows laden zuerst auf lokale Server hoch und synchronisieren dann in die Cloud. Andere pushen direkt zu S3 oder Azure. Direkte Integration ist in der Regel leistungsfähiger und eliminiert den Staging-Engpass.

Tools wie MASV bieten auditierbare Protokolle, die diese Metriken automatisch verfolgen. Sie erfassen Übertragungsgeschwindigkeiten, Unterbrechungen und Wiederaufnahmepunkte. Diese Dokumentation ist sowohl für Optimierungs- als auch für Compliance-Zwecke von unschätzbarem Wert.

Komprimierung und Optimierung

Rohe Drohnenbilder verbrauchen riesigen Speicherplatz. Komprimierung reduziert Übertragungsvolumen, erfordert aber Verarbeitungszeit. Finden Sie die optimale Balance für Ihren Betrieb.

| Kompressionsstufe | Platzeinsparung | Bearbeitungszeit | Auswirkung auf die Qualität |

|---|---|---|---|

| Verlustfrei (PNG/TIFF) | 20-30% | Niedrig | Keine |

| Leichtes JPEG (95%) | 50-60% | Niedrig | Minimal |

| Mittleres JPEG (85%) | 70-75% | Niedrig | Gering |

| Starkes JPEG (70%) | 80-85% | Niedrig | Merklich |

| HEIC/WebP | 60-70% | Mittel | Minimal |

Für landwirtschaftliche Kartierungen bewahren verlustfreie oder leichte Kompression die für eine genaue Analyse erforderliche Datenqualität. Starke Kompression spart Bandbreite, kann aber die Messgenauigkeit für Anwendungen wie die Beurteilung der Pflanzengesundheit beeinträchtigen.

Checkpoint- und Wiederaufnahmefunktion beim Testen

Große landwirtschaftliche Uploads werden Unterbrechungen erfahren. Ein LKW fährt durch einen Signalabschattungsbereich. Eine Satellitenverbindung bricht während der Wolkendecke ab. Das Netzwerk fällt aus unbekannten Gründen aus.

Die Checkpoint-Neustartfunktion stellt sicher, dass diese Unterbrechungen nicht zu stundenlangem, abgeschlossenem Datentransferverlust führen. Testen Sie dies gezielt. Starten Sie einen großen Upload. Unterbrechen Sie ihn absichtlich bei 25%, 50% und 75% Abschluss. Überprüfen Sie, ob die Wiederaufnahme vom letzten Checkpoint aus beginnt und nicht komplett neu gestartet wird.

Die Fazzt-Technologie ist ein Beispiel für robustes Checkpoint-Handling. Sie verteilt Pakete über mehrere IP-Pfade, um sicherzustellen, dass Teilausfälle von Pfaden keine vollständige Neuübertragung erfordern. Die Ein-Knopf-Bedienung nimmt auch Piloten die Komplexität ab, die sich auf das Fliegen und nicht auf die Fehlerbehebung bei Uploads konzentrieren sollten.

Parallele Übertragungsfähigkeiten

Moderne Managed File Transfer-Tools unterstützen paralleles Streaming. Sie teilen große Dateien über mehrere gleichzeitige Verbindungen auf. Dies verbessert die Geschwindigkeit dramatisch, wenn Bandbreite verfügbar, aber die Latenz hoch ist.

Testen Sie die Leistung paralleler Übertragungen. Aktivieren Sie die Funktion und vergleichen Sie sie mit Single-Stream-Übertragungen. Beachten Sie, ob Ihr Cloud-Anbieter parallele Aufnahmen unterstützt. Einige Speichersysteme drosseln die Geschwindigkeit einzelner Verbindungen, was die Parallelisierung für die Maximierung des Durchsatzes unerlässlich macht.

Dokumentieren Sie Ihre Benchmark-Ergebnisse in einem Format, das eine Trendanalyse im Laufe der Zeit ermöglicht. Netzwerkbedingungen ändern sich. Infrastruktur verbessert sich. Regelmäßiges Benchmarking deckt diese Änderungen auf und hilft bei der Optimierung von Abläufen.

Schlussfolgerung

Sicherheits- und Geschwindigkeitstests für Cloud-Uploads von Drohnen in der Landwirtschaft erfordern systematische, reale Protokolle. Überprüfen Sie die Verschlüsselung durch Paketaufzeichnung und Compliance-Dokumentation. Testen Sie die Latenz unter realen Feldbedingungen mit hybrider Konnektivität. Sichern Sie benutzerdefinierte Integrationen durch Penetrationstests und kontinuierliche Überwachung. Benchmarken Sie Übertragungen mit repräsentativen Dateigrößen und Checkpoint-Verifizierung. Diese Praktiken schützen wertvolle landwirtschaftliche Daten und gewährleisten gleichzeitig eine zeitnahe Lieferung für kritische landwirtschaftliche Entscheidungen.

Fußnoten

1. HTTP 403 durch eine maßgebliche Wikipedia-Seite über Transport Layer Security ersetzt. ︎

2. Diskutiert Herausforderungen und Lösungen für Drohnenbetreiber in der Landwirtschaft und bietet realen Kontext. ︎

3. Listet die kritischsten Sicherheitsrisiken für Webanwendungen auf und leitet sichere Codierungspraktiken und Audits an. ︎

4. Definiert SOC 2-Compliance und seine Rolle bei der Gewährleistung der Datensicherheit und regelmäßiger Sicherheitsaudits. ︎

5. HTTP 403 durch einen maßgeblichen Wikipedia-Eintrag über Advanced Encryption Standard ersetzt. ︎

6. Beschreibt, was Paketaufzeichnung ist, ihre Bedeutung und wie sie für Netzwerkanalyse und Sicherheit verwendet wird. ︎

7. Erklärt hybride Konnektivität als Kombination mehrerer Netzwerktypen für widerstandsfähigen und leistungsstarken Internetzugang. ︎

8. HTTP 404 durch einen maßgeblichen Glossareintrag der Regierung von NIST ersetzt. ︎

9. Erklärt, was LiDAR-Punktwolken sind und ihre Anwendungen in der 3D-Kartierung und Umweltüberwachung. ︎