الشهر الماضي، شاهد فريق الهندسة لدينا طيارًا يكافح لتحميل 40 جيجابايت من صور المحاصيل أثناء القيادة بين الحقول TLS 1.2 أو 1.3 1. انقطع الاتصال ثلاث مرات. كل فشل يعني فقدان البيانات وإهدار ساعات. هذه المشكلة تطارد كل مشغل طائرات بدون طيار زراعية 2 يعمل في المناطق النائية.

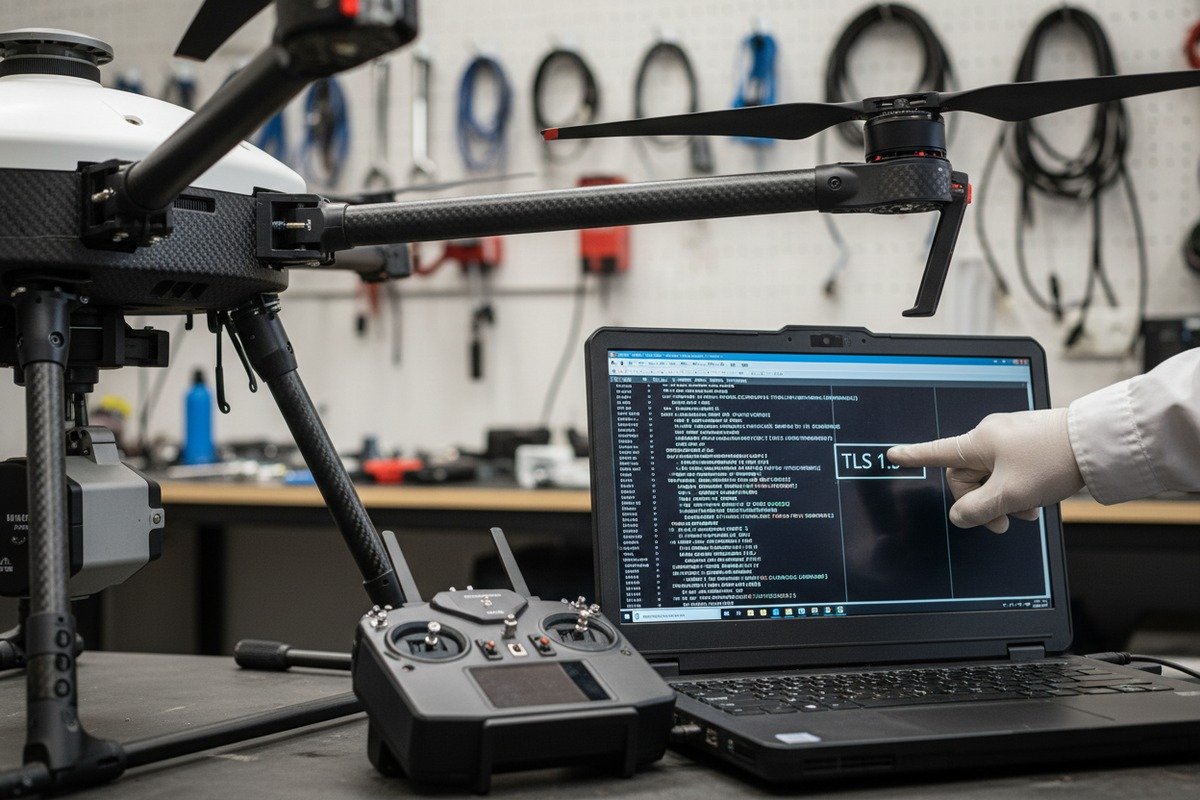

يختبر المكاملون أمان تحميلات الطائرات بدون طيار الزراعية السحابية من خلال اختبار الاختراق، والتحقق من التشفير، وتدقيق التحكم في الوصول عبر الطائرات بدون طيار، والأرصفة، ووحدات التحكم. يتضمن اختبار السرعة معايير الإنتاجية عبر الشبكات الهجينة مثل Starlink و 5G، وفحوصات موثوقية الإيقاف المؤقت والاستئناف، وقياسات كفاءة النقل المباشر إلى السحابة في ظروف ميدانية حقيقية.

المخاطر عالية. بيانات المحاصيل تدفع قرارات بملايين الدولارات. يمكن أن يؤدي خرق أمني أو بطء في التحميل إلى خسارة المزارعين لموسم زراعي كامل ثغرات OWASP Top 10 3. دعني أشرح لك بالضبط كيف يتحقق المحترفون من الأمان والسرعة لأنظمة السحابة للطائرات بدون طيار الزراعية.

كيف يمكنني التحقق من أن بيانات طائرتي الزراعية تظل مشفرة أثناء عمليات التحميل السريعة إلى السحابة؟

عندما نشحن طائراتنا السداسية الزراعية إلى الموزعين في الولايات المتحدة وأوروبا، تتصدر أسئلة التشفير قائمتهم. إنهم بحاجة إلى دليل على أن بيانات الحقول الحساسة تظل محمية من اللحظة التي تغادر فيها الطائرة بدون طيار حتى تصل إلى التخزين السحابي. هذا القلق صحيح - التحميلات غير المشفرة تشبه إرسال بطاقات بريدية بدلاً من رسائل مختومة.

للتحقق من التشفير أثناء التحميلات السحابية، تأكد من أن نظامك يستخدم TLS 1.2 أو 1.3 للبيانات أثناء النقل و AES-256 للبيانات المخزنة. قم بإجراء اختبارات التقاط الحزم باستخدام أدوات مثل Wireshark للتأكد من عدم مغادرة أي بيانات نصية واضحة لطائرتك بدون طيار. اطلب تقارير اختبار الاختراق من طرف ثالث من مزود الخدمة السحابية الخاص بك والتي تغطي بروتوكولات التشفير على وجه التحديد.

فهم طبقات التشفير

يعمل التشفير لتحميلات الطائرات بدون طيار الزراعية على طبقات متعددة. أولاً، تقوم الطائرة بدون طيار بتشفير البيانات قبل الإرسال. ثانيًا، يستخدم الاتصال تشفير TLS. ثالثًا، يقوم التخزين السحابي بتشفير البيانات في حالة السكون. يجب أن تعمل كل طبقة بشكل صحيح لتحقيق أمان حقيقي.

يختبر فريق مراقبة الجودة لدينا هذه الطبقات بشكل منفصل. نستخدم محللات الشبكة لالتقاط الحزم أثناء التحميل. إذا رأينا بيانات قابلة للقراءة في الالتقاط، فقد فشل التشفير. هذا الاختبار البسيط يلتقط العديد من المشاكل قبل أن تصل إلى العملاء.

Practical Verification Steps

ابدأ بفحص إعدادات البرنامج الثابت للطائرة بدون طيار الخاصة بك. ابحث عن مفاتيح تبديل التشفير وإصدارات البروتوكول. غالبًا ما يكون البرنامج الثابت القديم افتراضيًا إلى تشفير أضعف أو لا شيء على الإطلاق. قم بالتحديث فورًا إذا كان نظامك يستخدم أي شيء أقل من TLS 1.2.

بعد ذلك، اطلب الوثائق من مزود الخدمة السحابية الخاص بك. الخدمات ذات السمعة الطيبة مثل AWS S3 و Azure تنشر معايير التشفير الخاصة بها. كما أنها توفر شهادات الامتثال. الامتثال لـ SOC 2 4 يشير إلى عمليات تدقيق أمنية منتظمة.

| معيار التشفير | مستوى الحماية | حالة الاستخدام |

|---|---|---|

| TLS 1.2 | Strong | البيانات أثناء النقل |

| TLS 1.3 | الأقوى | البيانات أثناء النقل (مفضل) |

| AES-256 5 | عسكرية | البيانات المخزنة |

| FIPS-140 | معتمد من الحكومة | تطبيقات عسكرية/حكومية زراعية |

أخطاء التحقق الشائعة

يرتكب العديد من المدمجين خطأ الاختبار فقط في الظروف المثالية. يتحققون من التشفير في المكتب مع شبكة WiFi مثالية. لكن ظروف الميدان تختلف اختلافًا كبيرًا. يمكن أن يؤدي الاتصال المتغير إلى تشغيل أوضاع التراجع التي تستخدم تشفيرًا أضعف.

اختبر في ظروف واقعية. قم بالقيادة إلى حقل بعيد. اتصل عبر شبكة خلوية. قم بتحميل ملف اختبار أثناء مراقبة الاتصال. تسقط بعض الأنظمة التشفير عندما تصبح النطاق الترددي محدودًا. يجب اكتشاف هذه الثغرة الأمنية أثناء الاختبار، وليس بعد النشر.

يجادل بعض البائعين، مثل Kencast، بأن توزيعهم المتعدد عبر عناوين IP متعددة يوفر أمانًا متأصلًا دون طبقات AES إضافية. يزعمون أن اعتراض البيانات سيتطلب اختراقًا عبر شركات اتصالات متعددة في وقت واحد. ومع ذلك، فإن هذا النهج يقلل من مخاطر نطاق السحابة. يمكن أن تحتوي تحديثات البرامج الثابتة والمراسي على أبواب خلفية تتجاوز حماية مستوى الشبكة بالكامل.

ما هي الطرق التي يجب أن أستخدمها لاختبار زمن استجابة التحميل لأسطول طائراتي المسيرة في المناطق الريفية ذات الاتصال المحدود؟

تقضي فرق الاختبار الميداني لدينا أسابيع في المناطق الريفية عبر قارات مختلفة. يبلغون عن نفس الإحباط في كل مكان: الاتصال في المناطق الزراعية لا يمكن التنبؤ به. لحظة لديك إشارة قوية، في اللحظة التالية ليس لديك شيء. يتطلب اختبار زمن انتقال التحميل طرقًا تأخذ هذه الحقيقة في الاعتبار.

اختبر زمن استجابة التحميل عن طريق إجراء اختبارات قياسية في العالم الحقيقي في مواقع التشغيل الفعلية الخاصة بك، وقياس الإنتاجية عبر أوقات مختلفة من اليوم، واختبار وظيفة الإيقاف المؤقت والاستئناف أثناء انقطاع الإشارة. استخدم حلول الاتصال المجمعة التي تجمع بين روابط الهاتف المحمول والأقمار الصناعية. تتبع المقاييس بما في ذلك وقت الاتصال الأولي، ومعدل النقل المستمر، ووقت الاسترداد بعد الانقطاعات.

إعداد ظروف اختبار مناسبة

لا تختبر زمن الانتقال من مكتبك. هذا يعطي ثقة زائفة. بدلاً من ذلك، قم بإنشاء بروتوكول اختبار يعكس العمليات الفعلية. قم بتحميل طائرتك بدون طيار بملفات صور نموذجية. قم بالقيادة إلى أبعد حقل قد يستخدمه عملاؤك. ثم ابدأ الاختبار.

سجل القياسات الأساسية أولاً. كم يستغرق الاتصال السحابي الأولي؟ ما هي سرعة التحميل المستمرة التي تحققها؟ ما مدى سرعة استعادة النظام بعد انقطاع الاتصال؟ هذه المقاييس الثلاثة هي الأكثر أهمية.

اختبار الاتصال الهجين

تتزايد عمليات الطائرات بدون طيار الزراعية الحديثة استخدام الاتصال الهجين 7. يجمع هذا بين شبكات الهاتف المحمول وروابط الأقمار الصناعية مثل Starlink. عندما تفشل شبكة الهاتف المحمول، يتولى القمر الصناعي المهمة. يجب أن يكون الانتقال سلسًا.

اختبر آلية الفشل هذه على وجه التحديد. ابدأ تحميلًا على شبكة الهاتف المحمول. قم بتعطيل شبكة الهاتف المحمول يدويًا لمحاكاة فقدان الإشارة. قم بقياس مدى سرعة تنشيط اتصال القمر الصناعي. تحقق مما إذا كان التحميل مستمرًا أم يجب إعادة تشغيله. تحقق الأنظمة مثل MASV زمن انتقال صفري مع تقنية الإيقاف المؤقت والاستئناف التي توجه الحزم بسلاسة أثناء فقدان الاتصال.

| طريقة الاتصال | سرعة ريفية نموذجية | الموثوقية | التكلفة |

|---|---|---|---|

| 4G LTE | 10-50 ميجابت في الثانية | متغير | منخفضة |

| الجيل الخامس | 50-300 ميجابت في الثانية | تغطية محدودة | متوسط |

| ستارلينك | 50-200 ميجابت في الثانية | يعتمد على الطقس | عالية |

| شبكة خلوية مدمجة | 20-100 ميجابت في الثانية | عالية | متوسط |

| شبكة خلوية مدمجة + قمر صناعي | 30-150 ميجابت في الثانية | مرتفع جداً | عالية |

تباينات الوقت من اليوم

يتغير أداء الشبكة على مدار اليوم. غالبًا ما يوفر الصباح الباكر أفضل السرعات حيث يتنافس عدد أقل من المستخدمين على عرض النطاق الترددي. قد تشهد منتصف النهار تباطؤًا. قد يتحسن المساء مرة أخرى.

اختبر في أوقات متعددة. قم بإنشاء جدول زمني يغطي عمليات التحميل في الصباح وبعد الظهر والمساء. سجل السرعات لكل جلسة. تساعد هذه البيانات العملاء على تخطيط سير عمل التحميل الخاص بهم. يمكنهم جدولة عمليات نقل كبيرة خلال النوافذ المثلى.

توثيق النتائج

إنشاء تقارير اختبار موحدة. قم بتضمين إحداثيات الموقع والوقت والظروف الجوية وطريقة الاتصال. سجل أحجام الملفات وأوقات النقل وأي انقطاعات. هذه الوثائق تثبت قيمتها في استكشاف الأخطاء وإصلاحها ولإظهار قدرات النظام للعملاء المحتملين.

طور فريق الهندسة لدينا نموذج جدول بيانات بسيط لهذا الغرض. يلتقط جميع نقاط البيانات الأساسية بتنسيق يسمح بالمقارنة عبر جلسات اختبار ومواقع مختلفة.

كيف أضمن أن تكامل برامجي المخصص لا يضر بأمن سجلات رحلاتي المستندة إلى السحابة؟

عندما يطلب العملاء تطوير برامج مخصصة لأسطول طائراتهم بدون طيار، يواجه فريق التطوير لدينا تحديًا حاسمًا. كل نقطة تكامل تخلق ثغرة محتملة. يمكن لواجهات برمجة التطبيقات المخصصة والوحدات النمطية الخارجية وواجهات المستخدم أن تقدم جميعها ثغرات أمنية. يتطلب الحل اختبارًا منهجيًا وبروتوكولات صارمة.

تأكد من أمان التكامل المخصص عن طريق إجراء اختبارات الاختراق على جميع الأكواد المخصصة، وتنفيذ المصادقة متعددة العوامل لجميع نقاط الوصول، والتحقق من صحة المدخلات لمنع هجمات الحقن، وإجراء عمليات تدقيق منتظمة للكود مقابل نقاط الضعف العشرة الرئيسية في OWASP. استخدم اتصالات API مشفرة وحد من الوصول إلى البيانات من خلال الأذونات المستندة إلى الأدوار مع مبدأ الحد الأدنى من الامتيازات.

اختبار الاختراق لتكاملاتك.

يتجاوز اختبار الاختراق الاحترافي عمليات المسح الآلية. يتضمن قراصنة أخلاقيين يحاولون اختراق نظامك بنفس الطريقة التي يفعلها المهاجمون الخبيثون. بالنسبة لتكاملات الطائرات بدون طيار، يشمل ذلك اختبار أجهزة الطائرات بدون طيار، وبرنامج التحكم الأرضي، وتطبيقات الهاتف المحمول، واتصالات السحابة.

تتخصص شركات مثل CyberDanube في اختبار أمن الطائرات بدون طيار. يستخدمون تقنيات بما في ذلك استخراج شريحة الذاكرة، وهندسة عكسية للبرامج الثابتة، وهجمات التشويه ضد واجهات برمجة تطبيقات السحابة. تسمح أدوات التوأم الرقمي مثل MEDUSA بالاختبار دون المخاطرة بأنظمة الإنتاج.

ومع ذلك، كن على علم بأن مزودي السحابة غالبًا ما يحدون من نطاق اختبار الاختراق. هذا يخلق نقاط عمياء. ادفع لتضمين أكبر عدد ممكن من المكونات، حتى لو قاوم البائعون. تظل المناطق غير المختبرة أبوابًا خلفية محتملة.

بنية التحكم في الوصول.

يمنع التحكم القوي في الوصول المستخدمين غير المصرح لهم من الوصول إلى سجلات الرحلات. قم بتطبيق هذه الطبقات:

| نوع التحكم | التنفيذ | الغرض |

|---|---|---|

| المصادقة متعددة العوامل 8 | الرسائل القصيرة، تطبيق المصادقة، أو مفتاح الأجهزة | التحقق من هوية المستخدم |

| الوصول المستند إلى الأدوار | أدوار المسؤول، المشغل، المشاهد | الحد من كشف البيانات |

| قائمة السماح بعناوين IP | تقييد الوصول إلى الشبكات المعروفة | حظر محاولات الوصول الخارجية |

| انتهاء صلاحية الجلسة | تسجيل الخروج التلقائي بعد عدم النشاط | منع اختطاف الجلسات المهجورة |

| تسجيل التدقيق | تسجيل جميع محاولات الوصول | اكتشاف الأنشطة المشبوهة |

ممارسات الترميز الآمن

يجب أن تتبع عمليات التكامل المخصصة معايير الترميز الآمن. قم بتدريب فريق التطوير الخاص بك على إرشادات OWASP. قم بإجراء مراجعات للكود من قبل الأقران مع التركيز الأساسي على الأمان. استخدم أدوات تحليل الكود الثابتة لالتقاط الثغرات الشائعة قبل النشر.

التحقق من صحة المدخلات يستحق اهتمامًا خاصًا. غالبًا ما تقبل أنظمة الطائرات بدون طيار الزراعية البيانات من مصادر متعددة - بيانات الطائرات بدون طيار، وإحداثيات GPS، وواجهات برمجة تطبيقات الطقس، ومدخلات المستخدم. يجب على كل نقطة إدخال التحقق من صحة البيانات وتنظيفها لمنع هجمات الحقن.

المراقبة المستمرة

الأمان ليس إنجازًا لمرة واحدة. قم بتطبيق المراقبة المستمرة من خلال أنظمة كشف التسلل (IDS). تراقب هذه الأنظمة الأنماط غير العادية مثل أحجام البيانات غير المتوقعة، أو الوصول من مواقع غير نمطية، أو التحميلات في أوقات غير عادية.

تُعد DroneDeploy مثالاً للممارسات الجيدة هنا. تجري اختبارات اختراق سنوية، وتقييمات لمخاطر OWASP، وتدقيقات مستمرة للكود الثابت. يستخدمون مزودي مراكز بيانات مقرهم في الولايات المتحدة ويقومون بفحص جميع المعالجين الفرعيين. لا يمتلك أي موظف وصولاً مباشرًا إلى مراكز بيانات AWS أو Google Cloud حيث توجد بيانات العملاء.

أضف فحصًا استدلاليًا للحماية من برامج الفدية. أصبحت البيانات الزراعية هدفًا لمجرمي الإنترنت الذين يفهمون قيمتها الحساسة للوقت. يمكن لهجوم برامج الفدية أثناء موسم الزراعة أو الحصاد أن يدمر العمليات الزراعية.

ما هي البروتوكولات التي يجب أن أتبعها لقياس سرعات نقل البيانات لتحميلات رسم الخرائط الزراعية واسعة النطاق الخاصة بي؟

تتعامل منشأتنا الإنتاجية مع طلبات من شركات رسم الخرائط الزراعية التي تعالج آلاف الأفدنة يوميًا. تولد هذه العمليات مجموعات بيانات ضخمة - أحيانًا مئات الجيجابايت لكل رحلة. إنها تحتاج إلى بروتوكولات نقل تتعامل مع الحجم دون اختناقات أو فشل.

قم بقياس أداء تحميلات رسم الخرائط الزراعية من خلال قياس الإنتاجية من البداية إلى النهاية من تخزين الطائرة بدون طيار إلى استيعاب السحابة في ظل ظروف ميدانية فعلية. اختبر بأحجام وأنواع ملفات تمثيلية، بما في ذلك الصور الجوية عالية الدقة والصور متعددة الأطياف. وثق أداء إعادة تشغيل نقاط التفتيش، وكفاءة الضغط، وقدرات النقل المتوازي عبر ظروف شبكتك المستهدفة.

تحديد معلمات القياس

تتطلب معايير القياس الفعالة معلمات موحدة. بدون الاتساق، تصبح النتائج بلا معنى. قم بإنشاء هذه المعلمات قبل الاختبار:

يجب أن تتطابق أنواع الملفات مع سير عملك الفعلي. يتضمن رسم الخرائط الزراعية عادةً صور RGB، وبيانات متعددة الأطياف، ومسح حراري، و سحب نقاط LiDAR 9. لكل منها خصائص ضغط ومتطلبات نقل مختلفة.

يجب أن تمثل أحجام ملفات الاختبار العمليات الواقعية. يمكن لملفات الاختبار الصغيرة أن تضلل. قد يتم نقل ملف اختبار بحجم 100 ميجابايت بشكل مثالي بينما يفشل ملف واقعي بحجم 50 جيجابايت بشكل متكرر.

بروتوكول قياس الإنتاجية

قم بقياس الإنتاجية عند نقاط متعددة في سلسلة النقل. ابدأ التوقيت عند بدء التحميل. لاحظ متى تصل البايتات الأولى إلى التخزين السحابي. سجل متى يكتمل النقل. احسب كل من السرعات القصوى والمتوسطة.

قارن عمليات النقل المباشر إلى السحابة مقابل المراحل الوسيطة. تقوم بعض سير العمل بتحميل البيانات إلى خوادم محلية أولاً، ثم مزامنتها مع السحابة. يقوم البعض الآخر بالدفع مباشرة إلى S3 أو Azure. التكامل المباشر يؤدي عادةً بشكل أفضل، مما يلغي عنق الزجاجة في المراحل.

توفر أدوات مثل MASV سجلات جاهزة للتدقيق تتتبع هذه المقاييس تلقائيًا. تسجل سرعات النقل والانقطاعات ونقاط الاستئناف. هذه الوثائق تثبت قيمتها لكل من أغراض التحسين والامتثال.

الضغط والتحسين

تستهلك صور الطائرات بدون طيار الخام مساحة تخزين هائلة. يقلل الضغط من أحجام النقل ولكنه يتطلب وقت معالجة. ابحث عن التوازن الأمثل لعمليتك.

| مستوى الضغط | توفير المساحة | وقت المعالجة | تأثير الجودة |

|---|---|---|---|

| بدون فقدان (PNG/TIFF) | 20-30% | منخفضة | لا يوجد |

| JPEG خفيف (95%) | 50-60% | منخفضة | الحد الأدنى |

| JPEG متوسط (85%) | 70-75% | منخفضة | طفيف |

| JPEG ثقيل (70%) | 80-85% | منخفضة | ملحوظ |

| HEIC/WebP | 60-70% | متوسط | الحد الأدنى |

بالنسبة لرسم خرائط الزراعة، يحافظ الضغط بدون فقدان أو الخفيف على جودة البيانات اللازمة للتحليل الدقيق. يوفر الضغط الثقيل عرض النطاق الترددي ولكنه قد يضر بدقة القياس لتطبيقات مثل تقييم صحة المحاصيل.

نقطة التفتيش واستئناف الاختبار

ستواجه عمليات تحميل الملفات الزراعية الكبيرة انقطاعات. تمر شاحنة عبر ظل إشارة. ينقطع اتصال القمر الصناعي أثناء الغطاء السحابي. تفشل الشبكة ببساطة لأسباب غير معروفة.

تضمن وظيفة إعادة تشغيل نقطة التفتيش عدم إهدار هذه الانقطاعات لساعات من النقل المكتمل. اختبر هذا على وجه التحديد. ابدأ تحميلًا كبيرًا. قم بمقاطعته عن قصد عند اكتمال 25٪ و 50٪ و 75٪. تحقق من أن الاستئناف يبدأ من نقطة التفتيش الأخيرة بدلاً من البدء من جديد تمامًا.

تجسد تقنية Fazzt معالجة قوية لنقاط التفتيش. توزع الحزم عبر مسارات IP متعددة، مما يضمن أن فشل المسار الجزئي لا يتطلب إعادة إرسال كاملة. كما أن التشغيل بزر واحد يزيل التعقيد عن الطيارين الذين يجب أن يركزوا على الطيران، وليس استكشاف أخطاء التحميل وإصلاحها.

إمكانيات النقل المتوازي

تدعم أدوات نقل الملفات المدارة الحديثة البث المتوازي. تقوم بتقسيم الملفات الكبيرة عبر اتصالات متعددة في وقت واحد. هذا يحسن السرعة بشكل كبير عندما تكون النطاق الترددي متاحًا ولكن زمن الاستجابة مرتفع.

اختبر أداء النقل المتوازي. قم بتمكين الميزة وقارنها بعمليات النقل أحادية التدفق. لاحظ ما إذا كان مزود السحابة الخاص بك يدعم الاستيعاب المتوازي. تقوم بعض أنظمة التخزين بتقييد سرعات الاتصال الفردية، مما يجعل التوازي ضروريًا لزيادة الإنتاجية إلى أقصى حد.

وثق نتائج القياس المعيارية الخاصة بك بتنسيق يسمح بتحليل الاتجاهات بمرور الوقت. تتغير ظروف الشبكة. تتحسن البنية التحتية. يكشف القياس المعياري المنتظم عن هذه التغييرات ويساعد في تحسين العمليات.

الخاتمة

يتطلب اختبار الأمان والسرعة لتحميلات السحابة للطائرات بدون طيار الزراعية بروتوكولات منهجية وواقعية. تحقق من التشفير من خلال التقاط الحزم ووثائق الامتثال. اختبر زمن الاستجابة في ظروف ميدانية فعلية مع اتصال هجين. قم بتأمين عمليات التكامل المخصصة من خلال اختبار الاختراق والمراقبة المستمرة. قم بقياس عمليات النقل باستخدام أحجام ملفات تمثيلية والتحقق من نقطة التفتيش. تحمي هذه الممارسات البيانات الزراعية القيمة مع ضمان التسليم في الوقت المناسب لاتخاذ قرارات زراعية حاسمة.

الحواشي

1. تم استبدال HTTP 403 بصفحة ويكيبيديا موثوقة حول أمان طبقة النقل. ︎

2. يناقش التحديات والحلول لمشغلي الطائرات بدون طيار في الزراعة، مما يوفر سياقًا واقعيًا. ︎

3. يسرد أهم مخاطر الأمان لتطبيقات الويب، ويوجه ممارسات الترميز الآمن وعمليات التدقيق. ︎

4. يحدد الامتثال لـ SOC 2 ودوره في ضمان أمن البيانات وعمليات تدقيق الأمان المنتظمة. ︎

5. تم استبدال HTTP 403 بصفحة ويكيبيديا موثوقة حول معيار التشفير المتقدم. ︎

6. يصف ما هو التقاط الحزم وأهميته وكيفية استخدامه لتحليل الشبكة والأمان. ︎

7. يشرح الاتصال الهجين على أنه يجمع بين أنواع شبكات متعددة للوصول إلى الإنترنت مرن وعالي الأداء. ︎

8. تم استبدال HTTP 404 بمدخل قاموس حكومي موثوق من NIST. ︎

9. يشرح ما هي سحب نقاط LiDAR وتطبيقاتها في رسم الخرائط ثلاثية الأبعاد والمراقبة البيئية. ︎